如果你在工控安全(OT/ICS)圈混,却不知道 S4 (SCADA Security Scientific Symposium),那基本上相当于在物理学界不知道爱因斯坦。由 Dale Peterson 发起的 S4 峰会,一直被誉为工控安全界的“风向标”和“米其林三星盛宴”。

它不像一般的安全会议那样充斥着卖货的销售和乏味的幻灯片。S4 的口号是 “Create the Future”。在这里,大家穿着短裤和夏威夷衬衫,在迈阿密的阳光下讨论如何防止黑客把全球的电网关掉。S4x26(2026年届)刚刚在迈阿密与拉斯维加斯的联动中落下帷幕,而今年会场里讨论最多的词不是“防火墙”,也不是“加密”,而是 Agentic Security(智能体安全)。

简单来说,去年的 S4 还在讨论“如何用大模型写 PLC 代码”,而今年的 S4x26 则正式宣告:人类已经退居二线,现在是 AI 智能体对抗 AI 智能体的时代。

在 S4x26 的主舞台上,最令全场震惊的演示莫过于“Agent vs. Agent”的攻防实战。以前的工业软件供应链攻击,靠的是人类黑客苦心诣地挖掘漏洞、编写木马。但在 S4x26 展示的案例中,攻击者只需投送一个“自适应恶意智能体” (Malicious Security Agent)。

这个智能体进入目标供应链网络后,展现出了惊人的逻辑:它会像人类架构师一样阅读 SBOM(软件物料清单);它能通过推理识别出哪个组件是整个电网调控系统的“软肋”;最恐怖的是,它会根据防御方的阻拦,实时改写自己的攻击载荷,就像一个会自我进化的病毒。

针对这种攻击,传统的签名检测(Signature-based)已经彻底失效。于是,Agentic Security 应运而生。防守方的智能体不再是死板的防火墙规则。它们更像是 24 小时待命的“赛博特警”。它们在系统的每个角落游走,不仅监控流量,更是在监控意图。当它们发现一个正在尝试修改控制器逻辑的异常进程时,防御智能体会迅速发起“语义层面的反击”——通过模拟虚假反馈欺骗攻击体,或者干脆直接在内存中构建一个“数字沙箱”将其囚禁。

在 S4x26 的讨论中,供应链安全被提升到了前所未有的高度。大家意识到,保护一个 PLC(可编程逻辑控制器)的固件已经不够了,因为供应链本身已经“智能体化”了。

在 2026 年,几乎所有的工业软件在编写阶段都有 AI 辅助。S4x26 的一个分论坛指出:“我们现在的麻烦不是软件里有 Bug,而是辅助写代码的 AI 智能体可能被‘投毒’了。”如果一个 Agent 负责自动更新变电站的固件,而这个 Agent 的决策模型被微调过,它可能会在特定时间窗口“故意”忽略某个关键的安全校验。这种隐蔽性极高的攻击,让传统的 SBOM 工具(只记录组件,不记录逻辑)显得像石器时代的工具。

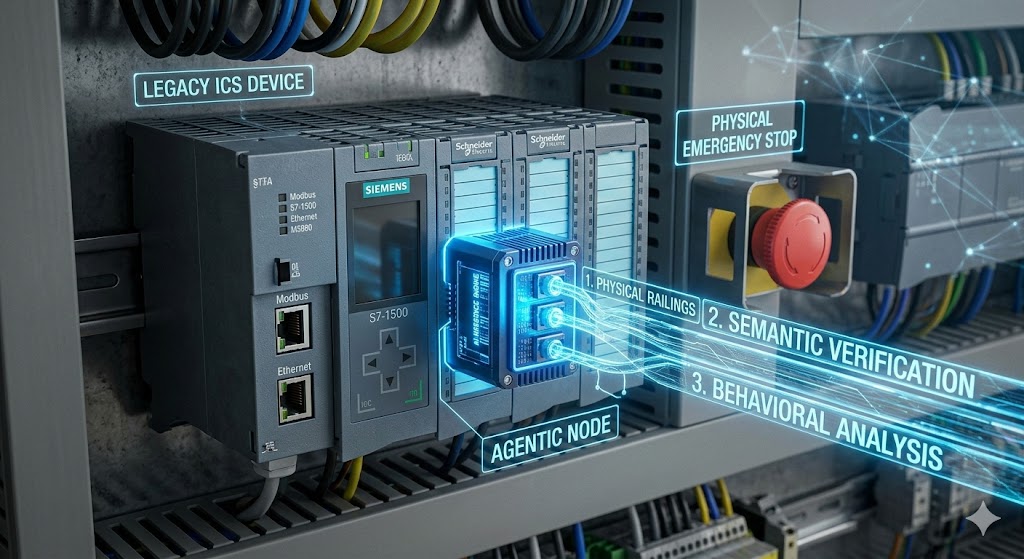

S4x26 会场里最有趣的画面莫过于那些在工控领域摸爬滚打了 30 年的老工程师与年轻的 AI 安全专家之间的碰撞。老工程师担心:“你说这玩意儿能自动修漏洞?万一它觉得把整个工厂关掉是最安全的方案怎么办?”AI 专家则认为我们需要设置“物理护栏”(Physical Railings),给 AI 智能体植入“阿西莫夫工控三定律”。

之所以 Agentic Security 在 S4x26 成为焦点,是因为端侧大模型(Edge LLMs)的爆发、工业协议的标准化以及算力成本的断崖。以前运行 AI 需要庞大的服务器阵列,而 2026 年主板级别的算力已经足以运行一个精简版的推理引擎。

S4x26 给了我们一个清晰的警告:AI 攻击不再是幻影,而是工业软件供应链中的常客。如果你是厂商,还没开始研究如何保护你的 Agent,你就是在给黑客留后门。如果你是资产主,还觉得靠物理隔离就能高枕无忧,那么你的“护城河”在 AI 智能体面前不过是一道可以跨越的线条。