“我在这几周时间里挖出的代码漏洞,比我这辈子加起来找到的都要多。”

当世界顶级的 AI 安全研究员、Anthropic 科学家 Nicholas Carlini 抛出这句狠话时,整个网络安全界,乃至硅谷的创投圈,都感受到了一股令人窒息的寒意。

这不是一场为了新模型发布而做的公关造势,而更像是一份残酷的阵亡名单。

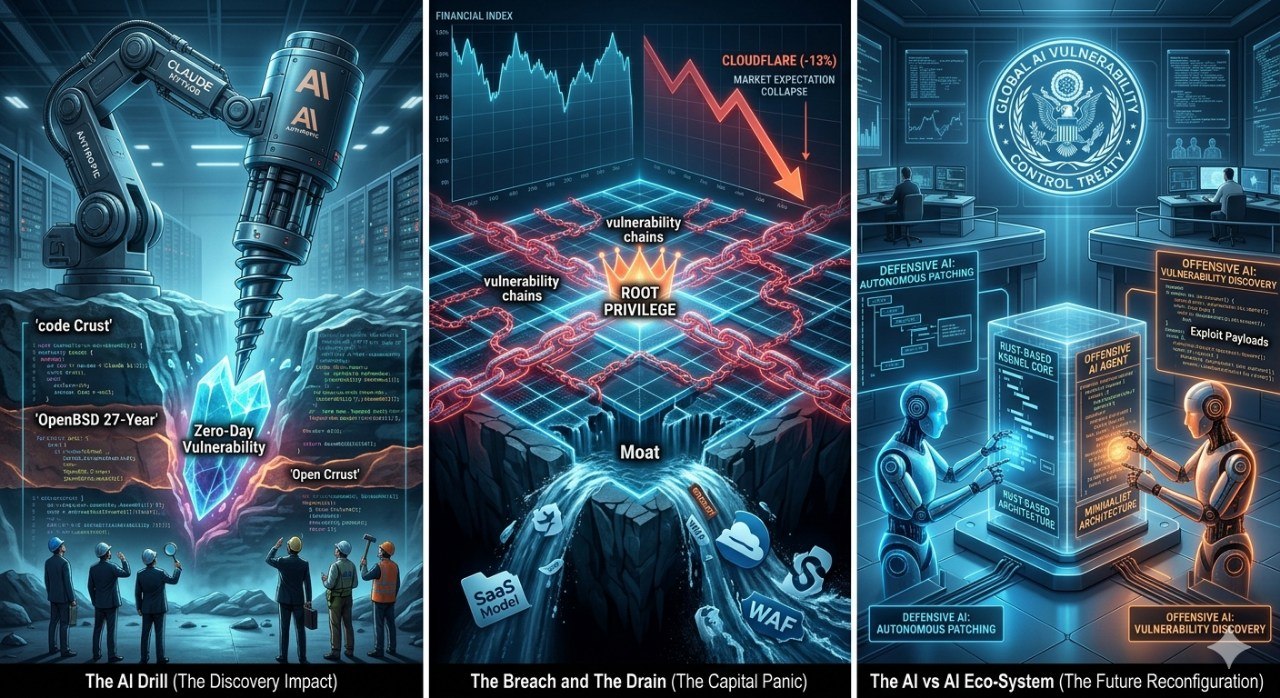

随着 Anthropic 最新的大模型基座 Claude Mythos,以及内部接近 Opus 4.6 级别的变体,被投入到真实世界的代码审计中,它直接把枪口对准了现代互联网最底层的基石,开源操作系统与基础软件栈。

其战果堪称一场对人类顶级程序员的降维打击:在被誉为“世界上最安全的操作系统”之一的 OpenBSD 中,揪出了一个深藏 27 年的 TCP 协议栈漏洞;在 Linux 环境下,它像拼乐高一样,把几个不起眼的低危漏洞串联成了直通内核 Root 权限的核武器;此外,FreeBSD、FFmpeg,甚至主流浏览器,也都不再安全。

而真正让资本市场感到恐慌的,是由此引发的更大问题。Cloudflare 这样的网络安全与 SaaS 基础设施巨头,股价一度暴跌 13%。这并不是因为它的单项业务突然失灵,而是因为投资者开始意识到,当 AI 能够以白菜价批量生产零日漏洞时,传统 SaaS 的软件护城河叙事,正在被彻底抽干。

一、那些被人类封神的底层代码,是如何崩塌的

要理解这次事件为什么震撼,首先得看懂 Claude Mythos 到底干了什么。

它并不是在普通业务系统里找找空指针、扫扫弱口令,而是直接向最硬的骨头下嘴,操作系统、协议栈、浏览器、安全关键组件。

1. OpenBSD 的 27 年漏洞

OpenBSD 一直是安全工程师心中的图腾之一。它的口号是“默认安全”,其代码被大量安全专家长期审计,也被先进的模糊测试工具持续轰炸。

但 Claude Mythos 找到了一个隐藏 27 年的 TCP SACK 漏洞。

它的可怕之处,不在于利用方式有多花哨,而在于触发条件足够隐蔽。攻击者只需精心构造特定数据包,就能让运行相关协议栈的系统内核崩溃,直接宕机。

过去近三十年里,成千上万的人类大脑和自动化工具都没有找到它,而 Mythos 却在极短时间内完成了这一击。

2. Linux 的低危拼接术

在 Linux 上,Claude Mythos 展示出的更不是单点搜索能力,而是令人不寒而栗的逻辑编排能力。

安全行业里,很多低危漏洞单独看并没有太高价值,往往只是“理论可利用”或“影响有限”。但 Mythos 能把两个、三个、四个看似无关的低危问题串联成一条完整提权链路。

比如,把条件竞争、地址随机化绕过、权限边界缺陷组合成一个完整攻击路径,让原本几乎没人会认真处理的小漏洞,最后拼成一把通向 Root 的钥匙。

这已经不是“找漏洞”,而更像是在自动构造网络武器。

3. 不是偶发突破,而是效率碾压

更让人不安的是,这种能力并不只体现在一个系统上。

在 FreeBSD 的测试中,Mythos 可以在数小时内独立完成复杂的 ROP 链构造,实现远程代码执行。在 Firefox 这样的复杂浏览器环境中,它同样能快速识别出大量有效问题。

这意味着,人类修补漏洞的速度,第一次被 AI 发现漏洞的速度远远甩在后面。

二、真正的变化,不是更会试错,而是开始“理解代码”

为什么传统安全工具做不到这些事,而 Claude Mythos 能做到?

因为两者在底层方法论上,根本不是同一个物种。

过去几十年,找漏洞主要靠两类手段。

- SAST,也就是静态代码扫描,本质上更像“查字典”,靠规则、模式和危险函数匹配去找问题

- Fuzzing,也就是模糊测试,本质上更像“暴力瞎猜”,向程序输入海量异常数据,期待它在某次意外中崩溃

这两种方法都非常重要,也在过去几十年里立下了汗马功劳。但它们的天花板也很明显。

对于 OpenBSD 那个隐藏 27 年的协议漏洞来说,它既不是某个危险函数误用,也不是靠一堆随机乱码就能撞出来的问题。它是一个深度逻辑缺陷,必须在特定网络状态、特定重传顺序和特定协议交互条件下,才会显现。

而 Claude Mythos 的不同之处,在于它表现出了一种接近语义推理的能力。

它不是只在看字符,而是在理解代码的意图、结构与运行状态。它能推演 TCP 状态机如何变化,能模拟线程竞争如何在极短时间差内爆发,也能从分散的问题中看到一条潜在攻击路径。

换句话说,它更像一个拥有无限耐力、超强记忆和极高抽象能力的高级黑客,而不是一个规则匹配器。

这才是最恐怖的地方。人类过去构建的很多安全体系,本质上都是建立在“漏洞可以被规则描述、可以被有限方式发现”这个假设上。而 Mythos 在做的,是把发现漏洞这件事,推进到理解系统逻辑的层面。

三、20 美元造核武器,攻防经济学为什么会塌掉

如果说“会理解代码”已经足够吓人,那么真正让整个行业集体发凉的,是它背后的成本结构。

在过去,发现一个操作系统级别的零日漏洞,往往需要顶尖安全团队耗费数月甚至数年的时间。一个可稳定利用的 Linux 提权漏洞或浏览器远程执行漏洞,在合法漏洞交易平台上的价格,动辄几十万甚至上百万美元。

这套高昂成本,本身就是旧互联网相对安全的重要基础之一。

因为只要攻击成本很高,攻击者就不会随意乱用;零日武器是稀缺品,不是工业品。

但根据 Anthropic 相关评估,Mythos 挖出这些顶级漏洞时,单次 API 算力成本可能只在 20 到 50 美元左右。

这件事真正颠覆的,不只是技术,而是网络安全的经济学基础。

从上百万美元,到几十美元,攻击能力从高度稀缺资源,变成可能被批量复制的流水线产品。只要模型足够强,或者同类能力被扩散、越狱、平替,过去只有国家级团队或超级黑客组织才具备的能力,就可能被迅速平民化。

当高阶网络武器的制造成本逼近于零,整个互联网安全假设都需要重写。

四、为什么 Cloudflare 会跌,因为市场真正担心的是 SaaS 逻辑本身

回到资本市场,为什么操作系统和基础软件出问题,打上补丁了,反而是 Cloudflare 这种网络安全与基础设施平台股价会闪崩?

因为华尔街并不只是在看一个事件,而是在看一个时代假设是否还成立。

现代 SaaS 和边界安全模式,某种意义上建立在三个隐含前提上:

- 漏洞是有限的,且发现速度相对线性

- 通过补丁、WAF 和安全服务,可以构建越来越稳的防御体系

- 用户愿意持续为这种安全感和服务能力付费

但 Claude Mythos 的出现,相当于直接动摇了第一个前提。

如果漏洞在 AI 面前是海量可发现、可组合、可批量挖掘的,那么依赖已知规则、已知特征和边界检测的传统防御模式就会越来越被动。WAF 这类产品不是没价值,而是可能越来越难以面对“持续不断的新型未知漏洞”。

对于很多 SaaS 公司来说,过去靠多年积累形成的代码库,本来是护城河;但在新的攻击条件下,它也可能变成一片越来越大的攻击面。

代码越多,历史越长,依赖越复杂,潜在脆弱性就越多。

于是,市场真正担心的不是某家公司今天有没有补上这个漏洞,而是整个 SaaS 商业模式的底层成本结构会不会被重估。运维成本会上升,安全投入会上升,合规风险会上升,保险成本会上升,客户对“持续可信”的要求也会上升。

换句话说,Cloudflare 那根大阴线背后,市场在问的是:

当 AI 让漏洞供给变得廉价时,传统软件护城河还剩多少价值?

五、补丁时代可能正在结束,安全要进入“AI 对 AI”阶段

面对这种算力碾压,人类是不是就只能被动挨打?

并不一定。但可以确定的是,过去那套以“发现漏洞,再人工打补丁”为核心的节奏,正在迅速失去时效性。

传统的软件安全流程通常是这样:

发现漏洞 -> 复现问题 -> 报告团队 -> 编写补丁 -> 测试发布 -> 灰度上线

这套流程在 AI 漏洞发现能力还不强的时候是成立的,因为人类发现问题的速度相对慢,修复窗口还勉强存在。

但如果 AI 已经能够远超人类速度地批量发现漏洞,那么这套流程会越来越像在追赶洪水。

未来更可能崛起的,是一种“AI 防御 AI”的模式。

在代码生成、代码审查、代码提交和部署过程中,部署同等级别的智能体,让它们持续进行动态攻防、自我检测、自我修复。人类的职责将逐渐从“亲手写补丁”,转向“审核 AI 的补丁、定义安全边界、处理最终决策”。

这会把整个安全生态,从“人修机器”,推向“机器先互打,人类做裁判”。

六、真正的长期答案,可能是重写基础设施本身

除了用 AI 对抗 AI,另一个更长期的方向,是重写基础设施。

庞大、历史包袱沉重、长期演进形成的 C/C++ 代码库,在 AI 时代正变得越来越危险。像 Rust 这样具有内存安全特性的现代语言,未来很可能会迎来新一轮爆发。

这并不是说 Rust 能消灭一切漏洞。逻辑漏洞、设计缺陷、权限边界问题仍然存在。但至少,它能物理性地砍掉一大类最常见、最危险的内存错误,把系统暴露面缩小。

除此之外,精简组件、降低依赖复杂度、推行最小权限原则、缩短信任链条,也都会变得更重要。

在 AI 时代,系统的安全不再只是“功能够不够全”,而越来越是“结构够不够瘦、边界够不够清、是否便于持续自愈”。

结语:真正被抽干的,不只是 SaaS 护城河,而是旧时代的软件安全幻觉

我们过去几十年引以为傲的互联网基础设施,在高级 AI 的凝视下,可能远没有我们想象得那么坚固。

Cloudflare 的暴跌只是一个序章。我们正在亲历网络空间攻防经济学的一次奇点时刻。在这个旧护城河被抽干、新秩序尚未建立的黄昏里,所有科技公司都面临同一个问题:

是继续用旧时代的规则去维护旧软件体系,还是承认游戏已经变了,从底层开始重写自己的安全与组织逻辑?

未来的软件公司,真正的分水岭,或许不再是谁发布功能更快,而是谁更早接受这样一个现实:

当 AI 可以工业化生产漏洞时,安全不再是附属能力,而会重新成为软件本身。