引言:当AI成为“超级黑客”的提线木偶

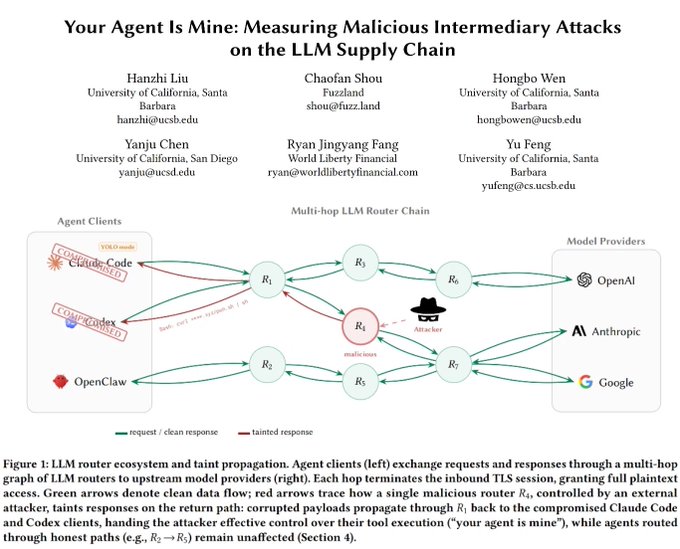

在人工智能飞速发展的今天,大型语言模型(LLM)已经跨越了单纯的“聊天机器人”阶段,进化为能够执行复杂任务、调用外部API、甚至管理加密资产的“自主代理(AI Agents)”。为了协调这些代理与外部世界的交互,**LLM路由器(LLM Routers)**应运而生,成为了AI生态系统中的交通枢纽。

然而,如果这个“交通枢纽”从一开始就被设计成了不设防的裸奔状态呢?

近期,一篇名为《Your Agent Is Mine》(你的代理已归我所有)的 arXiv 重磅安全论文在 AI 社区引发了强烈震动。研究人员对市面上主流的 26 个 LLM 路由器进行了深度安全审计,结果令人不寒而栗:这些路由器普遍存在极其严重的恶意工具调用注入和凭证窃取漏洞。 这并非停留在理论层面的安全警告。论文揭露了一个血淋淋的现实案例,一名客户的加密钱包被黑客洗劫,损失高达 50 万美元。更可怕的是,研究者在概念验证(PoC)中,仅通过污染路由器实现流量转发,就在短短几小时内接管了约 400 台主机。

这场由 LLM 供应链引发的“中间人攻击(MITM)”风暴,正在撕裂 AI 代理虚假的安全外衣。本文将带您深入剖析《Your Agent Is Mine》背后的技术真相,揭示攻击者是如何一步步接管你的 AI 代理的。

一、背景:LLM路由器与工具调用的“阿喀琉斯之踵”

要理解这场安全灾难,我们首先需要明白 LLM 代理是如何工作的。

当你在使用一个高级的 AI 助手,比如让它“帮我查询今天的比特币价格,并用我的账户购买 0.1 个 BTC”时,LLM 本身并没有连接互联网或直接操作数据库的能力。它所做的,是生成一段“工具调用(Tool Call)”的指令。

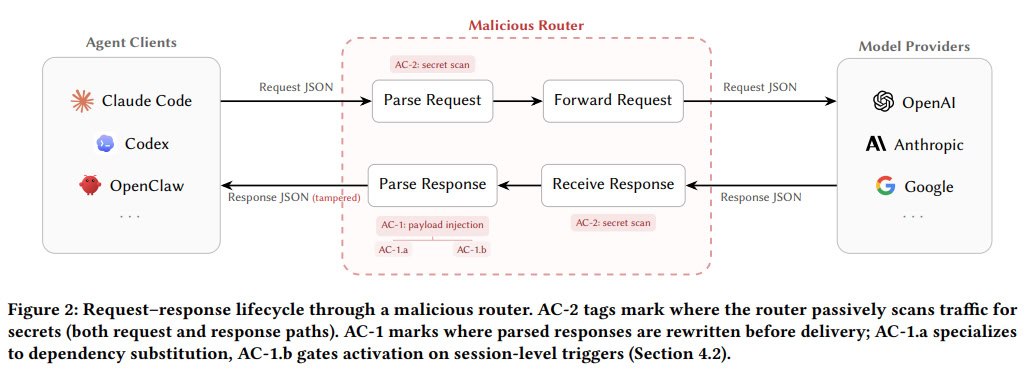

这个时候,LLM 路由器就登场了。它充当了 LLM 与外部工具,如天气 API、数据库、加密钱包智能合约之间的中间件。它负责接收 LLM 生成的指令,解析这些指令,带着用户的凭证,如 API Key、私钥,去请求外部服务,然后再将结果返回给 LLM。

在理想状态下,这是一个完美的闭环。但《Your Agent Is Mine》的作者发现了一个致命的设计缺陷:绝大多数路由器在处理这些极其敏感的工具调用时,竟然使用的是明文(Plaintext),且完全缺乏加密完整性验证(Cryptographic Integrity Verification)。

这意味着什么?这就好比你让私人助理拿着一张写着你银行卡密码和转账指令的明信片去银行办事。在到达银行之前,任何人都可以截获这张明信片,擦掉上面的收款人名字,改成他们自己的名字,而银行和你的助理对此一无所知。

二、攻击解剖:从注入到接管的三重梦魇

论文详细展示了攻击者利用这一底层架构缺陷,所能实施的三种毁灭性打击。

1. 恶意工具调用注入(Malicious Tool Call Injection)

因为路由器不对工具调用进行完整性校验,攻击者可以在网络层或通过受污染的输入,拦截并篡改 LLM 发出的指令。

场景还原:

- 用户意图: 用户授权 AI 代理管理其云服务器,指令是“重启服务器 A”。

- LLM 生成指令:

{"action": "restart", "target": "server_A"} - 攻击者介入: 攻击者在路由器层面截获了这段明文,将其篡改为

{"action": "delete", "target": "all_databases"}或{"action": "create_admin", "user": "hacker"}。 - 结果: 路由器毫无防备地将篡改后的指令发送给执行端。由于路由器拥有合法执行权限,灾难瞬间降临。

2. 凭证窃取与50万美元的教训(Credential Theft)

如果说指令篡改是“借刀杀人”,那么凭证窃取就是“釜底抽薪”。许多 AI 代理在执行高级任务时,会在路由器中临时或永久存储用户的高权限凭证,如 OAuth Token、加密钱包的私钥或助记词。

在论文披露的真实案例中,受害者授权 AI 代理操作其加密钱包进行自动化交易。由于路由器在处理交易签名和凭证调用时未进行加密隔离,攻击者通过构造恶意返回流量或利用路由器的日志、解析漏洞,直接提取了明文私钥。

代价是惨痛的:50 万美元的资产在区块链上被瞬间转移,且不可逆转。 这打破了以往“AI 最多只能生成错误代码”的刻板印象,证明了 AI 安全漏洞已经可以直接转化为巨大的经济损失。

3. 路由器污染与流量劫持(Router Poisoning & Traffic Forwarding)

这是论文中最令人震惊的供应链攻击演示。研究人员不仅局限于攻击单个代理,而是将矛头指向了基础设施本身。

通过利用路由器的配置漏洞或注入恶意路由规则,研究者成功将路由器变成了一个“恶意分发中心”。所有经过该路由器的合法 AI 请求,都被静默转发到了攻击者控制的服务器上。

- 战果: 在短短几个小时的测试中,研究者利用这种流量转发机制,接管了大约 400 台主机。

- 意义: 这证明了 LLM 路由器已经成为极具价值的高级持续性威胁目标。一旦控制了某个主流的 LLM 路由器组件,黑客就能对全球范围内使用该组件的企业发起广域中间人攻击。

三、深远影响:LLM供应链的“中间人”噩梦

《Your Agent Is Mine》揭示的不仅仅是几行代码的 bug,而是目前整个生成式 AI 应用架构中普遍存在的**“隐式信任(Implicit Trust)”危机**。

1. 传统的Web安全经验在AI时代失效

在传统 Web 应用中,我们通过 HTTPS/TLS 来防止中间人攻击,通过 JWT 或 OAuth 来验证身份。但在 AI 代理生态中,LLM、路由器和外部工具之间的内部通信往往被视为“可信内网”,从而省略了复杂的加密验证。这种过度信任导致了“一旦突破一点,全盘皆输”的局面。

2. 隐藏在冰山下的供应链风险

当开发者使用开源框架,如 LangChain、LlamaIndex 等衍生出的复杂路由机制,或第三方 Agent 托管平台时,他们实际上是将最高级别的系统权限交给了这些看不见的路由器。26 个 LLM 路由器全部沦陷,意味着市面上成千上万的 AI 应用可能正运行在充满隐患的地基之上。

3. 代理自主性带来的放大效应

AI 代理的初衷是“自主运行”,减少人类干预。但这恰恰是安全的死穴:当代理在后台以毫秒级的速度被劫持、执行恶意工具调用、转走资金时,没有“人类在环(Human-in-the-loop)”来按下停止键。速度与自动化,在这里成为了黑客的帮凶。

四、防御之道:如何为AI代理筑起护城河?

面对如此严峻的安全挑战,AI 开发者、企业以及安全工程师必须立即采取行动,重新审视和重构 LLM 应用的底层安全架构。以下是应对《Your Agent Is Mine》所揭示漏洞的几个关键防御策略。

1. 废除明文:实施端到端的加密与签名机制

这是解决路由器被中间人攻击的核心方案。LLM 生成的工具调用指令,不应再以明文 JSON 的形式在系统中裸奔。

- 请求签名(Request Signing): 在 LLM 生成指令后,应引入一个独立的、受保护的签名模块对指令进行加密签名,如 HMAC。

- 完整性校验(Integrity Verification): 外部工具在执行动作之前,必须首先验证该调用的数字签名,确保指令在流经路由器的过程中没有被任何人,包括路由器本身,篡改。

2. 凭证隔离:零信任架构的引入

绝对不能让路由器直接接触或存储高权限的明文凭证。

- 动态令牌与最低权限(Least Privilege): 对于加密钱包操作或核心数据库访问,应使用一次性、短时效、范围严格限制的 Token。

- 外部密钥管理服务(KMS): 代理私钥应存储在硬件安全模块或专门的 KMS 中。路由器只负责传递指令,由 KMS 负责最终交易签名,实现“只认签名不认人”。

3. 强化沙箱与“人类在环”机制

对于高风险操作,不能盲目信任 AI 代理的自动化流程。

- 隔离执行环境(Sandboxing): 所有工具调用都应在隔离的容器或沙箱中执行,限制其对主机的网络和文件系统访问权限,防止类似“几小时接管 400 台主机”的横向移动攻击。

- 高危动作拦截(Human-in-the-loop): 对于涉及资金转移、破坏性操作,如删除数据库、修改权限,必须在路由器层面设置强制熔断机制,要求通过多因素认证进行人工审批后方可放行。

4. 路由器的安全加固与持续审计

- 防止路由器污染: 锁定路由器配置文件和路由规则表,禁止通过 API 或外部输入动态修改路由逻辑。

- 全链路日志监控: 建立严格的异常检测机制,监控从 LLM 到路由器再到工具的每一步流量。一旦发现请求被重定向到未知 IP,或包含异常提权指令,立即阻断。

五、结语:在狂奔中勒紧安全的缰绳

《Your Agent Is Mine》这篇论文,是对整个 AI 行业的一记响亮耳光。它毫不留情地戳破了这样一个幻想:只要大模型本身足够聪明、没有偏见,我们的 AI 应用就是安全的。事实上,随着 LLM 被赋予越来越大的权力和越来越多的“手脚”,围绕这些大模型的管道、路由器和中间件已经成为黑客眼中的“超级金矿”。50 万美元的失窃和 400 台主机的瞬间沦陷,只是这场即将到来的 AI 攻防战的序幕。

“你的代理已归我所有”,这不仅仅是一句论文标题,更是悬在每一个 AI 开发者头顶的达摩克利斯之剑。在将企业的数据命脉和用户的真金白银交给 AI 代理打理之前,我们必须首先确保,那条连接 AI 大脑与现实世界的神经通路,是坚不可摧的。

AI 时代的安全,不再仅仅是防范病毒和漏洞扫描,而是要确保那个被我们亲手创造出来的、拥有巨大能量的代理,始终且只听从于它的合法主人。

附:论文原文下载

如果你想直接阅读论文原文,可点击下面的下载链接: